蠕虫病毒编写教程(incaseformat蠕虫病毒事件分析)

TAG: incaseformat 蠕虫 传播

TLP: 白(报告转发及使用不受限制)

日期: 2021-01-13

事件背景近日,微步在线收到国内多家客户反馈办公设备被名为 incaseformat 蠕虫病毒感染,受害者机器中除了系统盘以外,其他文件全部被删除。

incaseformat 蠕虫病毒发现至今已有10多年历史,一般通过 U 盘进行传播,该蠕虫病毒会遍历删除系统盘以外的文件,并在根目录下创建名为 incaseformat.log 的空文件,由于病毒代码中设置变量值的错误,导致计算当前系统时间出错,所以直到 2021 年 1 月 13 日才被触发。

威胁分析incaseformat 蠕虫病毒运行后,会首先判断是否在系统盘目录下和自身文件名,随后进行自复制和设置注册表自启动,启动后判断自身文件路径是否为 "C:\windows\tsay.exe" 或者 "C:\windows\ttry.exe",当路径名为 "C:\windows\ttry.exe" 才会下一步运行。

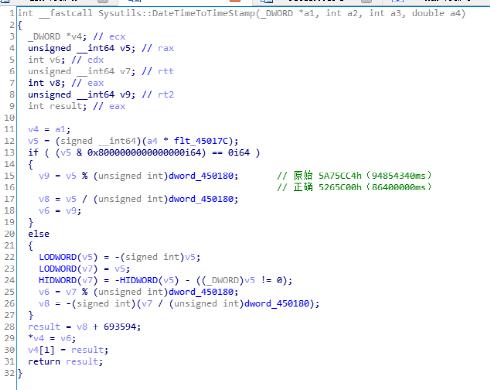

然后在主要的恶意代码中,由于调用的函数“Sysutils::DateTimeToTimeStamp”中 dword_450180 变量值错误设置为“5A75CC4h(94854340ms)”,导致时间戳换算结果错误。

由于上述代码中时间换算上的错误,导致恶意代码逻辑判断出现错误,触发后续的文件删除功能。

1. 检测是否存在以下文件:

- C:\Windows\tsay.exe

- C:\Windows\ttry.exe

2. 检测注册表路径 “HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\RunOnce”是否存在“msfsa”项。

3. 如无法确定文件是否为恶意,可提交至微步在线S沙箱。

- 办公设备不使用 U 盘等移动存储工具,在必要情况下,使用前进行 U 盘查杀。

- 不随便打开共享文件,并通过正规官方渠道下载软件。

- 关闭文件共享目录或者设置共享目录为只读模式。

- 保持系统以及软件及时更新,定期排查内部系统漏洞、弱口令等。

- 机器中招后首先进行查杀处置,清除病毒后,可使用第三方数据恢复工具尝试进行恢复。查杀工具可使用 USBCleaner(www.usbcleaner.cn) 或者其他杀毒软件。

蠕虫病毒具有传播方式多、传播范围广、传播周期长等特点,一般不具备针对特定目标性,并且无需人为干预即可进行不断的传播。一旦被感染意味着受害者本身也是传播节点之一。大部分蠕虫病毒已有专杀工具,可使用专杀工具对病毒进行清理。但感染蠕虫病毒可能会影响电脑使用以及数据丢失,所以预防感染蠕虫病毒还需提高自身安全意识,培养良好的办公习惯。

,免责声明:本文仅代表文章作者的个人观点,与本站无关。其原创性、真实性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容文字的真实性、完整性和原创性本站不作任何保证或承诺,请读者仅作参考,并自行核实相关内容。文章投诉邮箱:anhduc.ph@yahoo.com