广域网和局域网使用协议相同吗(管理帧在无线局域网安全协议WAPI中的应用)

局域网(Wireless Local Area Network,WLAN)的安全机制有两种,一种是基于IEEE 802.11系列标准的RSNA,另一种是

基于三元对等安全架构

(Tri-element Peer Architecture,TePA

)国际标准的无线局域网鉴别与保密基础结构

(WLAN authentication and privacy infrastructure,WAPI

)。WLAN网络安全本质上是对各种帧的保护。WLAN帧按功能不同主要分为三类:数据帧、控制帧和管理帧。数据帧好比802.11的驮马,负责在工作站点之间传输数据。不同网络环境的数据帧会有所差异。与数据帧搭配使用的帧就是控制帧,其负责控制对共享媒体的访问、信道的取得以及载波监听的维护,并在收到数据时予以正面的应答,借此促进工作站之间数据传输的可靠性。管理帧主要负责加入或退出无线网络,以及处理接入点之间连接的各种参数配置及转移事宜。

防御黑客依赖管理帧的保护

最初WLAN的安全仅考虑了数据帧的保护,防止空中传输的有用数据被窃取或者篡改。不过,正所谓“道高一尺,魔高一丈”,随着WLAN技术应用范围越来越广阔,黑客们发现数据帧虽然被保护了,但管理帧没有任何保护,黑客可以伪装成合法的客户端,通过发送解除关联和解除链路验证消息,使得接入点上已连接的合法客户端统统断开连接,而重新建立关联和验证需要一定的时间,在重新关联时,黑客可以趁机在客户端与无线接入点之间进行攻击。

以解除关联为例,图1是在管理帧未被保护的情况下,利用无线数据分析工具截获的无线报文。

图1 抓包数据

从图1中可以看出,其一数据是完全透明的。鉴于解除关联帧的帧体非常简单,只有2个字节的原因码。黑客对于WEP/WPA/WPA2保护的网络攻击只需三步,攻击行为变得异常简单。具体来说,首先通过抓包网卡进行抓包,找到客户端连接的AP,即可伪造相应的解除关联帧;其次断开客户端的连接,迫使客户端重新进行连接;最后捕获重新进行连接的四次握手,就可以对密码进行离线字典或彩虹表破解攻击。因此,对管理帧进行安全保护非常必要,它能确保更加安全、高效和可靠的无线连接。

WAPI-MFP机制概述

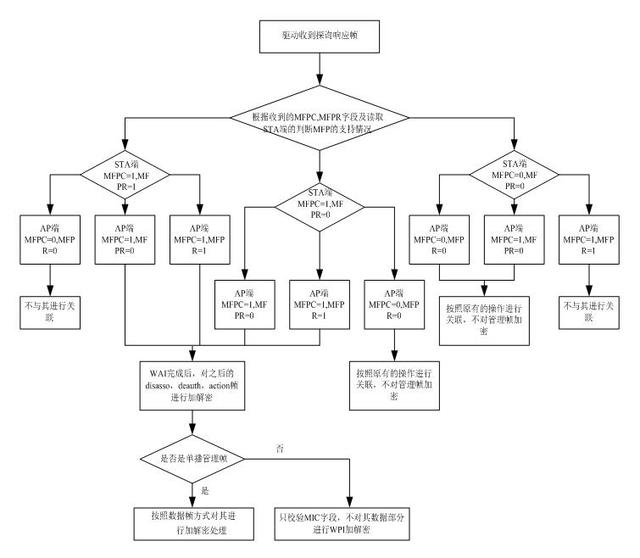

前面已经介绍到WLAN的安全机制有两种,一种是RSNA安全机制,另一种是WAPI安全机制,前者问题很多,例如密码易被破解、数据易被拦截、监听、篡改等,所以在该机制上实现管理帧保护意义不大;后者是基于三元对等安全架构,采用双向身份鉴别的一种安全机制,有效杜绝了上述安全隐患,最大程度保护用户隐私。那么基于WAPI安全机制的管理帧保护(WAPI Management Frame Protection, WAPI-MFP)该怎么做?图2演示的正是WAPI-MFP的实现流程。

从图2中可以看出,只有当STA和AP都支持WAPI-MFP时,才会启用WAPI-MFP。MFPC和MFPR字段决定是否支持和启用管理帧保护机制,这两个字段存在于WAPI IE的能力信息字段中。WAPI能力信息字段表示请求或声明的能力信息,该字段长度为2个八位位组,各比特定义如图3所示。

比特6:Management Frame Protection Required (MFPR)。该比特设置为1,通告管理帧保护为强制的。

比特7:Management Frame Protection Capable (MFPC)。该比特设置为1,通告管理帧保护可用。

单播帧的WAPI-MFP机制实现

WAPI-MFP主要是利用WAI过程协商的密钥对解除链路验证帧。解除关联帧和Action帧进行加密保护,而它们又分为单播帧和组播帧。如果是单播帧,则利用WAI协商的单播密钥使用WPI-SM4算法对其进行加密处理,处理过程和单播数据帧相同。图4为单播帧的加密封装结构。

图4 单播帧封装结构

KeyIdx字段表示单播密钥索引。

PN字段表示一个整数,标识数据分组序号,该数据分组序号作为OFB、CBC-MAC模式下数据加密和校验时所需的IV。

MIC字段是利用完整性校验密钥采用CBC-MAC工作方式对完整性校验数据计算得到。

数据发送时的封装过程如下:

利用完整性校验密钥与数据分组序号PN,通过工作在CBC-MAC模式的完整性校验算法对完整性校验数据进行计算,得到完整性校验码MIC;利用加密密钥与数据分组序号PN,通过工作在OFB模式的加密算法对MPDU数据及MIC进行加密,得到MPDU及MIC的密文,封装再组帧后进行发送。接收方采用逆向处理。

图5是启用WAPI-MFP之后捕获的无线数据报文。

图5 加密的解除关联帧

图5所示,是由AP端向STA端发送的单播解除关联帧。从图中可以看出,原本只有2个字节的帧体经过加密后已经变成无法解析的密文。如果有伪装的AP发送解除关联帧,STA收到后,无法正确解密和校验,则丢弃该帧,仍然保持连接状态,有效防止了黑客的攻击。

组播帧的WAPI-MFP实现

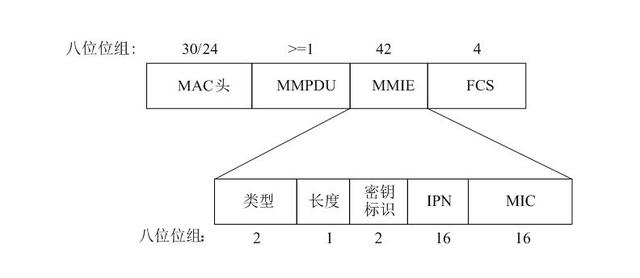

对于组播管理帧则采用在尾部添加管理MIC子信息元素(MMIE)字段的方法进行保护。MMIE提供信息完整性保护以防止组播管理帧被篡改。MMIE必须放在所有帧体数据的最后,FCS之前。图6为组播帧的封装结构。

类型字段为2(十进制数)。

密钥标识字段标识用于计算MIC的组播完整性校验密钥。

IPN字段用于标识分组序号,该分组序号作为计算MIC字段的IV值。

MMIE中的MIC字段是利用组播完整性校验密钥,通过工作在CBC-MAC模式的完整性校验算法对管理协议数据单元进行计算,得到消息鉴别码。

数据发送时的封装过程如下:

利用组播完整性校验密钥与管理数据分组序号PN,通过工作在CBC-MAC模式的完整性校验算法对组播管理协议数据进行计算,得到完整性校验码MIC,封装再组帧后进行发送。接收方进行逆向处理。

当启用WAPI-MFP之后,AP将MMIE字段添加到需要保护的管理帧。其后任何试图复制、修改和重播帧的操作均使MMIE字段无效,STA收到无效的MMIE字段后,将丢弃该管理帧。

由于网络连接时密码最容易被黑客破解,因此启用管理帧保护非常重要。它可以最大化保证用户的网络安全,使用户在畅享无线网络的同时免除后顾之忧。附录:文中涉及的英文注释

免责声明:本文仅代表文章作者的个人观点,与本站无关。其原创性、真实性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容文字的真实性、完整性和原创性本站不作任何保证或承诺,请读者仅作参考,并自行核实相关内容。文章投诉邮箱:anhduc.ph@yahoo.com