勒索病毒数据恢复原理(.bozon勒索病毒的数据库文件100)

目录

前言:案例简介

一、.bozon后缀勒索病毒是什么?

二、中了.bozon后缀勒索病毒文件怎么恢复?

三、恢复案例介绍:

1. 被加密数据库情况:

2. 数据库修复完成情况:

预防勒索病毒-日常防护建议

前言:案例简介

近日接到国内某公司的咨询,他们公司的服务器遭遇了.bozon勒索病毒后缀的攻击,经过分析,.bozon勒索病毒属于Mallox病毒家族的最新变种病毒,公司数据存储的服务器上所有数据被加密锁定,包括数据库文件在内的所有文件后缀均被改为.bozon后缀,导致目前公司业务无法运行,该公司希望紧急恢复1个软件数据库的mdf文件,其它文件不需要恢复。

一、.bozon后缀勒索病毒是什么?

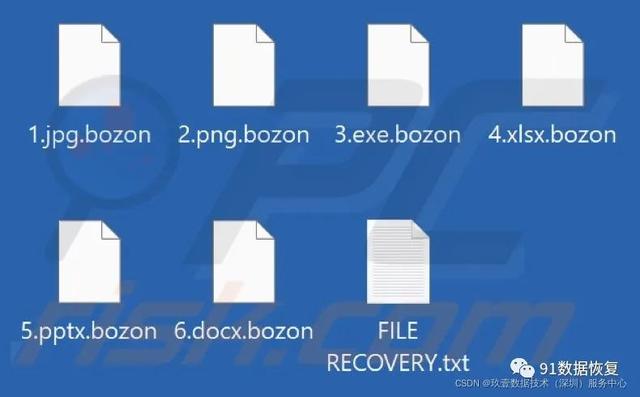

.bozon病毒是一种基于文件勒索病毒代码的加密病毒,隶属于国外知名的勒索病毒家族Mallox。这个病毒已在主动攻击中被发现。

.bozon勒索病毒以某种方式进入计算机后,会更改Windows注册表、删除卷影副本、打开/写入/复制系统文件、生成后台运行的进程、加载各种模块等。一旦在入侵后电脑系统上执行加密,.bozon并在文件名后附加“.bozon”扩展名。例如,最初标题为“ 1.jpg ”的文件显示为“ 1.jpg.bozon”,“ 2.jpg ”显示为“ 2.jpg.bozon”,依此类推。.bozon还创建了一个说明文件。

.bozon,.explus,.avast,.devicZz,.consultransom,.mallox,.carone,.exploit,.architek,.brg,.herrco,artiis等勒索病毒感染对于大多数杀毒软件识别来说可能非常具有挑战性,因为文件加密过程完成后不会损坏文件。因此,您的杀毒软件不太可能警告您系统后台正在进行文件加密过程。这是因为,实际上,加密程序是一种被广泛使用的数据保护技术,一般情况下不会造成文件损坏,所以杀毒软件都不会阻止这个过程,这也是为什么很多受害者反馈机器上有运行安全防护软件,但是却没有拦截住此文件加密行为。

万一不幸感染了这个勒索病毒,您可添加我们的数据恢复服务号(sjhf91)免费咨询获取数据恢复的相关帮助。

与该病毒同类的后缀病毒还有以下各种后缀,都是同一个病毒家族的,我们团队均可以恢复处理:

.bozon

.devicZz

.consultransom

.mallox

.avast

.explus

.carone

.exploit

.architek

.brg

.herrco

.artiis

二、中了.bozon后缀勒索病毒文件怎么恢复?

因为数据库文件一般都比较大,所以这个Mallox病毒家族旗下的勒索病毒的加密程序会采取部分块状方式加密,所以数据库文件是有机会通过数据修复的方法进行恢复。

所以感染了这个Mallox勒索病毒家族旗下所有后缀的数据库文件可以通过技术手段单独修复,修复率还比较高,可以达到100%,修复费用也远比交赎金低,但是这也是需要修复技术团队具备过硬的专业实力才可以达到的水准,否则容易导致数据库文件二次损坏。

也就是说这个勒索病毒的数据库加密文件,mdf、bak、dbf、dmp之类数据库的修复率可以无损修复,建议不要放弃。

如果受感染的数据确实有恢复的价值与必要性,可添加我们的技术服务号(sjhf91)进行免费咨询获取数据恢复的相关帮助。

三、恢复案例介绍

1. 被加密数据库情况:

1个软件mdf数据库文件,sql数据库,数据库总大小为4G。

2. 数据库修复完成情况:

1个数据库修复完成,数据修复率100%,没有丢失任何数据,客户立即导入可用。

预防勒索病毒-日常防护建议:

预防远比救援重要,所以为了避免出现此类事件,您必须设置保护措施,以确保您的机器能够抵御来自任何勒索病毒的恶意攻击。以下措施可以有效预防其攻击:

-

1.实施强密码。许多帐户泄露的发生是由于易于猜测的密码,或者那些简单到算法工具可以在几天内发现的密码。确保您选择安全密码,例如选择具有字符变化的较长密码,以及使用自行创建的规则来制作密码短语。

-

2.激活多重身份验证。通过在基于密码的初始登录顶部添加层来阻止暴力攻击。尽可能在所有系统上包括生物识别或物理 USB 密钥身份验证器等措施。

-

3.重新评估并简化用户帐户权限。将权限限制在更严格的级别,以限制潜在威胁不受阻碍地通过。特别注意端点用户和具有管理员级别权限的 IT 帐户访问的那些。Web 域、协作平台、Web 会议服务和企业数据库都应该受到保护。

-

4.清理过时和未使用的用户帐户。一些较旧的系统可能有来自过去员工的帐户,这些帐户从未停用和关闭。完成对系统的检查应包括消除这些潜在的弱点。

-

5.确保系统配置遵循所有安全程序。这可能需要时间,但重新审视现有设置可能会发现新问题和过时的策略,使您的企业面临攻击风险。必须定期重新评估标准操作程序,以应对新的网络威胁。

-

6.始终准备好系统范围的备份和干净的本地机器映像。勒索病毒攻击每天都会发生,唯一真正可以防止永久数据丢失的保护措施是脱机备份。您的数据应定期创建离线异地备份,以及时了解系统的任何重要更改。如果备份被恶意病毒感染,可以考虑使用多个轮换的备份点来选择文件保存周期。

-

7.确保拥有全面的企业网络安全解决方案。可以考虑采购企业级的网络安全保护软件将帮助您通过实时保护捕获整个企业网络中的文件下载及更好地抵御网络攻击。以帮助您保护您的业务和设备。

免责声明:本文仅代表文章作者的个人观点,与本站无关。其原创性、真实性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容文字的真实性、完整性和原创性本站不作任何保证或承诺,请读者仅作参考,并自行核实相关内容。文章投诉邮箱:anhduc.ph@yahoo.com